Passwordless Access Control Solutions for Law Enforcement Agencies

Sécurisez votre infrastructure informatique grâce à la puissance de solutions sécurisées sans mot de passe. Permettez aux employés sur site et à distance d'accéder à leurs comptes et postes de travail en quelques secondes, sans menaces de phishing ni violations de données.

41%

Les agences déploient des services de cybersécurité

105 s.

Temps moyen que les policiers consacrent à l'authentification

30%

Agences disposant d'un plan de réponse aux cyber-incidents

$7 millions

Coût moyen d'une violation de données

What is Passwordless Authentication?

How Will Your Organization Benefit From passwordless Authentication and MFA?

- Improved Security: Passwords can be stolen or cracked, leaving enterprise networks vulnerable to attacks. Replace traditional passwords with stronger, more secure sign-in methods, such as biometrics or security keys.

- Reduced IT Burden: La gestion des mots de passe est chronophage et coûteuse pour les services informatiques. Les solutions sans mot de passe éliminent le besoin de gérer et de réinitialiser les mots de passe, libérant ainsi les ressources informatiques pour d'autres tâches.

- Expérience utilisateur améliorée : Passwordless login streamlines the authentication process, making it more user-friendly. This, in turn, can improve employee productivity and satisfaction.

- Compliance: L'authentification sans mot de passe fournit des mesures d'authentification plus strictes, permettant aux organisations de se conformer à diverses exigences réglementaires, telles que le RGPD, la HIPAA, la PCI DSS, etc.

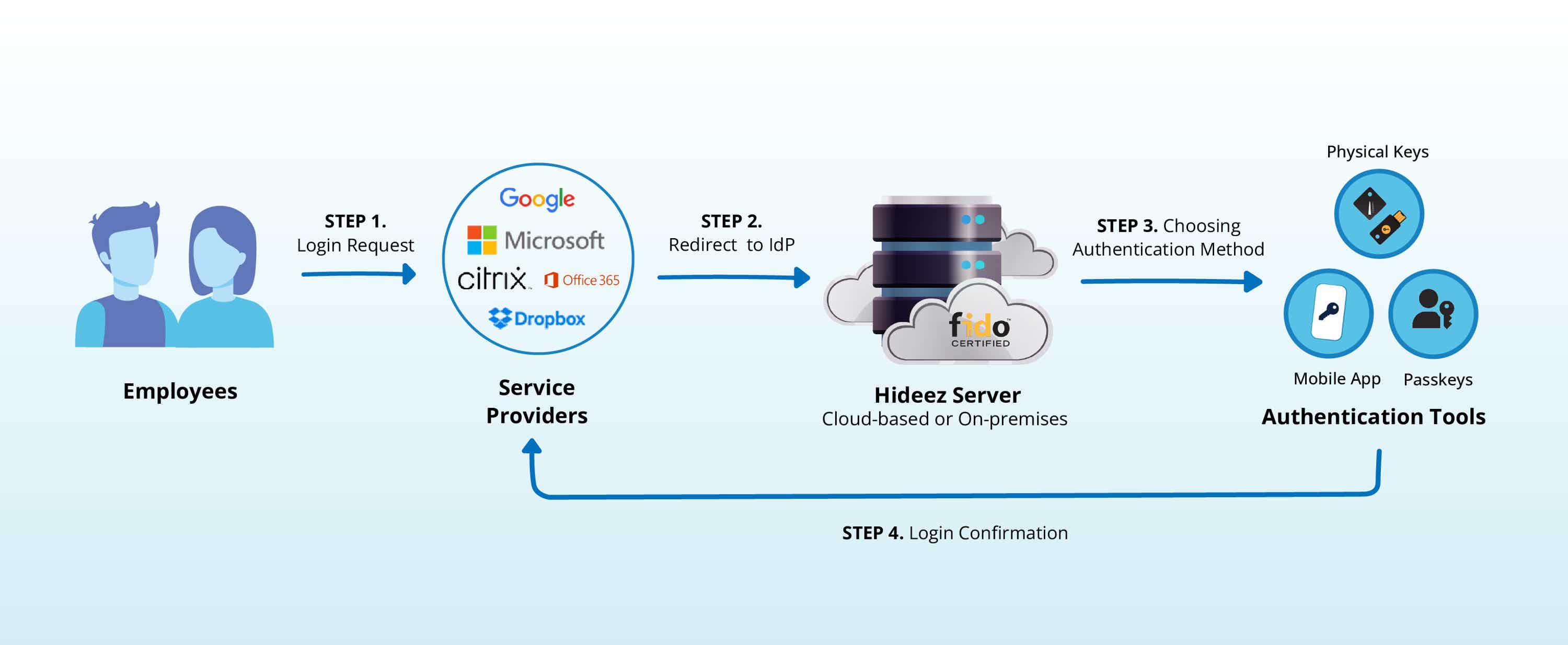

Comment fonctionne la solution d'authentification sans mot de passe Hideez ?

Dites adieu aux mots de passe : découvrez un véritable SSO sans mot de passe

Quel que soit le nombre de fournisseurs d’identité dont vous disposez, Hideez peut vous aider à vous débarrasser des mots de passe. En augmentant votre investissement dans le SSO et en le rendant sans mot de passe, vous pouvez atteindre le plus haut niveau d'assurance pour toutes vos applications. Avec Hideez, les possibilités d'authentification sont infinies !

Streamline Your Workflow with Remote Login Solutions

Avec Hideez, vous pouvez équiper votre équipe d'une sécurité sans mot de passe rapide et simple qui fonctionne sur tous ses appareils, applications, réseaux et bien plus encore. En utilisant Hideez, vous pouvez rationaliser et consolider les connexions pour les ordinateurs de bureau, RDP et VDI, ce qui peut augmenter l'efficacité de votre équipe, quel que soit l'endroit où elle travaille.

Connexion PC basée sur la proximité et déconnexion sans surveillance

Nos coffres-forts de sécurité matérielle stockent jusqu'à 2 000 mots de passe par appareil. Avec le verrouillage/déverrouillage automatique de proximité pour PC, vous pouvez garantir que l'accès à vos ordinateurs de bureau est toujours sécurisé. Notre solution offre également la possibilité de déconnexion des utilisateurs à distance, vous permettant ainsi de mettre fin aux sessions utilisateur à distance.

Intégration transparente avec les services basés sur le cloud et sur site

Nos outils de gestion des accès et des identités s'intègrent parfaitement à Active Directory et Azure AD, fournissant une authentification centralisée avec SAML SSO. Notre solution d'authentification des utilisateurs prend en charge les applications modernes et existantes.

Admin Console for Managing Users and Access Rights

Nos outils de gestion des accès utilisateurs vous permettent de gérer les méthodes d'authentification et les droits d'accès de tous les employés, avec la possibilité de révoquer ou de supprimer des utilisateurs depuis une console d'administration centrale. Avec des solutions personnalisables, un déploiement et une assistance faciles, vous pouvez gérer facilement l’accès des utilisateurs !

La connexion Internet n'est pas requise pour les utilisateurs finaux

Restez connecté aux ressources de votre entreprise même sans connexion Internet. Notre solution d'authentification sans mot de passe permet aux employés d'accéder aux applications et de se connecter aux postes de travail hors ligne. Avec notre application mobile, les employés peuvent utiliser des codes d'accès à usage unique, tandis que Hideez Keys propose une connexion par simple contact avec un code PIN.

ÉTUDE DE CAS

Hardware Security Keys for Law Enforcement Agencies

Cette étude de cas d'une page offre des informations précieuses sur les applications pratiques du service Hideez au sein des organismes chargés de l'application de la loi. Découvrez comment Hideez peut améliorer vos défenses de cybersécurité et protéger les ressources critiques contre tout accès non autorisé.

FIDO U2F (Level 1) Certified

FIDO2 (Level 1) Certified

Citrix-Ready Solution

Microsoft-approved

FIDO2 Security Key Vendor

Meets NIST

Password Guidelines

AWS Marketplace Product

Choisissez votre forfait et commencez dès maintenant !

Commencez à offrir les expériences d’authentification transparentes et sécurisées que vos employés recherchent

Hideez Cloud

€5 par utilisateur et par mois (5 utilisateurs gratuits)

Plateforme IDaaS multi-tenant

Authentification unique (SSO) sans mot de passe

Authentification multifacteur sans mot de passe

Tableau de bord d'administration pour la gestion des identités

Image de marque et rapports personnalisés

Intégration : Azure AD et des centaines de services Web populaires via SAML et OIDC

Hideez Enterprise

€5 par utilisateur/mois

Service cloud dédié ou déploiement sur site

Authentification unique (SSO) sans mot de passe

Authentification multifacteur sans mot de passe (MFA)

Tableau de bord d'administration pour la gestion des identités

Authentification intelligente des points de terminaison (connexion et déconnexion basées sur la proximité)

Authentification par mot de passe et TOTP

Accès à distance aux serveurs et aux postes de travail

Intégration : Active Directory sur site, Azure AD, API, MS SQL, My SQL, SIEM