Per i fornitori di servizi gestiti (MSP), Active Directory e Lightweight Directory Access Protocol (AD e LDAP) sono così comuni e familiari che raramente si preoccupano di discutere le loro funzioni e il modo più efficace di utilizzarli. Questo è un peccato poiché AD e LDAP sono fondamentali per tutto il lavoro che gli esperti IT svolgono. Per questo motivo, è essenziale comprendere a fondo questi concetti e riflettere su come applicarli al meglio all'interno delle organizzazioni IT. Per facilitare questa comprensione, abbiamo deciso di spiegare i rapporti importanti tra LDAP e AD e alcune delle principali differenze tra loro.

Active Directory e i Suoi Servizi

Active Directory (AD) è uno strumento Microsoft utilizzato per gestire gli utenti di rete, chiamato servizio di directory. Una directory è semplicemente un database che contiene informazioni sugli utenti di un'azienda, inclusi nomi, login, password, titoli, profili, ecc.

Alcune delle principali funzionalità di AD sono:

- Autenticazione centralizzata

- Livello di sicurezza controllato

- Suddivisione dei domini in unità logiche

- Fornisce capacità di replica dei dati

- Facilita l'assegnazione e la manutenzione di più domini

- Unificazione del sistema di nomi basato su DNS

- Fornisce un indice delle risorse disponibili sulla rete

Come Funziona Active Directory (AD)?

Esistono due modi per vedere come funziona AD.

Come Funziona AD dal Punto di Vista dell'Utente

Dal punto di vista degli utenti, AD funziona permettendo loro di accedere alle risorse disponibili sulla rete. Devono solo effettuare il login una volta nell'ambiente di rete locale per ottenere accesso (normalmente, quando avviano il sistema operativo). Quando un utente inserisce il suo login e la sua password, AD verifica se i dati forniti sono validi e, in caso affermativo, esegue l'autenticazione. Il servizio di directory di Active Directory controllerà quindi tutti gli accessi alle risorse condivise sulla rete aziendale.

Come Funziona AD dal Punto di Vista Tecnico

Possiamo comprendere che Active Directory (AD) funzioni come un database (in un modello di directory) che svolge una funzione specifica all'interno di una rete di computer che utilizza Windows Server: la gestione degli utenti della rete.

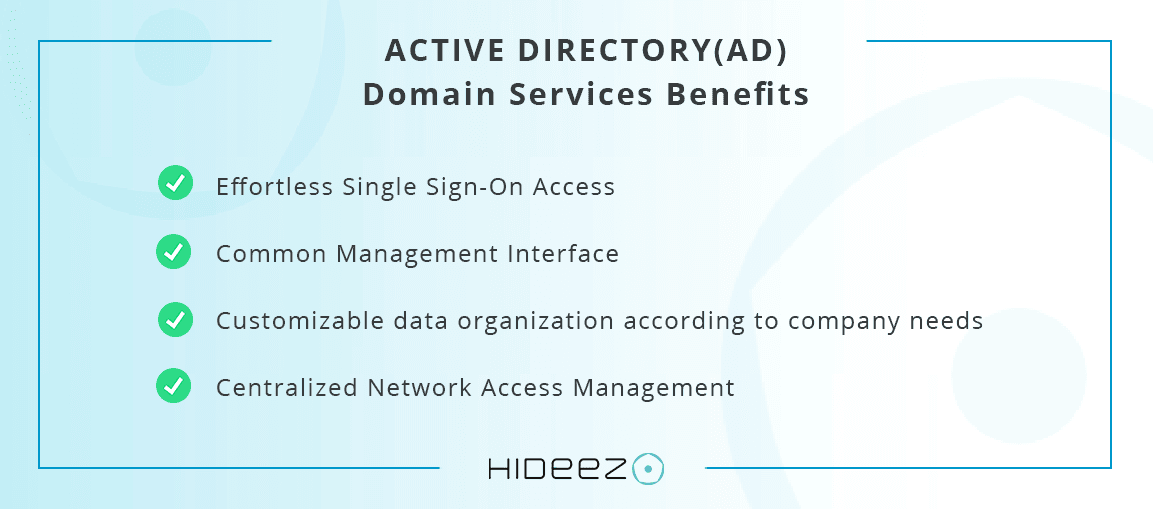

Caratteristiche Principali nei Servizi di Dominio di Active Directory

Per coordinare i componenti in rete, Active Directory Domain Services utilizza una struttura a livelli composta da domini, alberi e foreste. Tra i principali livelli, le foreste sono le più grandi e i domini i più piccoli.

Lo stesso dominio conterrà molti oggetti, come utenti e dispositivi, che condividono lo stesso database.

Un albero è uno o un insieme di domini con una gerarchia di relazioni di fiducia.

Una foresta è una raccolta di più alberi. Mentre i domini, che condividono un database comune, possono essere configurati per impostazioni come autenticazione e crittografia, la foresta fornisce confini di sicurezza.

Che cos'è LDAP e a cosa serve?

È importante gestire correttamente i dati e le credenziali degli utenti quando ci sono diversi computer su una rete. Un sistema come LDAP è cruciale per la creazione di strutture gerarchiche. Questo ci permetterà di archiviare, gestire e proteggere correttamente le informazioni di tutti i dispositivi e si occuperà anche della gestione di tutti gli utenti e delle risorse.

Definizione di Lightweight Directory Access Protocol

Il Lightweight Directory Access Protocol, meglio noto come LDAP, è un protocollo applicativo aperto, gratuito e standard del settore per l'accesso e la manutenzione dei servizi di directory distribuiti su una rete Internet Protocol (IP). È anche noto come "Lightweight Directory Access Protocol", un protocollo di livello applicativo TCP/IP che consente l'accesso a un servizio di directory ordinato e distribuito, per cercare qualsiasi informazione in un ambiente di rete.

Per Cosa Viene Utilizzato LDAP

In genere, un server LDAP si occupa di tenere traccia dei dati di autenticazione, come login e password, che verranno utilizzati successivamente per consentire l'accesso a un altro protocollo o servizio di sistema. Può memorizzare più del semplice login e password, incluse le informazioni di contatto dell'utente, la posizione delle risorse di rete vicine, i certificati digitali per gli utenti stessi e molto altro. Senza dover creare più utenti nel sistema operativo, possiamo accedere alle risorse della rete locale utilizzando il protocollo di accesso LDAP, molto più flessibile e potente. Ad esempio, LDAP consente attività di autenticazione e autorizzazione per utenti di vari software, tra cui Docker, OpenVPN, file server come quelli utilizzati da QNAP, Synology o ASUSTOR tra altri, e molti altri usi. Un server LDAP si trova tipicamente in una rete privata o rete locale per autenticare varie applicazioni e utenti, sebbene possa funzionare anche su reti pubbliche.

Con LDAP, possiamo anche scambiare dati tra diversi server. Se ci autentichiamo su un server e non ha le informazioni necessarie, possiamo interpellare un altro server sulla stessa rete locale per vedere se disponiamo effettivamente di tali informazioni o meno. È paragonabile a ciò che accade quando i server DNS comunicano tra loro mentre si spostano lungo l'albero fino a raggiungere i server root.

LDAP per SSO

Utilizzare sistemi di identificazione degli utenti sicuri ed efficaci è diventato un'esigenza cruciale poiché le aziende crescono in dimensioni e complessità. SSO con LDAP o SSO utilizzando LDAP è un metodo di autenticazione molto popolare attualmente in uso. I sistemi SSO consentono l'accesso a una serie di sistemi con un singolo accesso, mentre LDAP viene utilizzato come protocollo di autenticazione utilizzato da questi sistemi SSO.

Un esempio di utilizzo di LDAP è un client di posta elettronica che cerca gli indirizzi email delle persone che risiedono in un determinato luogo, come una città o addirittura un paese. LDAP viene utilizzato non solo per semplificare l'ottenimento delle informazioni di contatto, ma anche in problemi come i certificati di crittografia nelle macchine e cerca anche altre risorse collegate alla rete, come scanner e stampanti.

Il server LDAP può essere pubblico o addirittura server di piccoli gruppi di lavoro. Come con altri server, l'amministratore imposta le autorizzazioni consentite per questi database.

D'altra parte, SSO sta per single sign-on ed è una soluzione che consente a un utente di effettuare un solo accesso per accedere a numerosi sistemi. I molti sistemi che fanno parte del sistema dell'utente non forniscono ulteriori richieste di accesso. Utilizzare il sistema SSO fornisce una migliore sicurezza e riduzione dell'attività di phishing come vantaggi principali. Anche il minor numero di tentativi di autenticazione è incoraggiante perché impedisce agli utenti finali di essere affetti dalla stanchezza della password. Ciò si traduce in costi inferiori per il funzionamento dell'assistenza clienti.

Esaminando queste due applicazioni, la differenza di cui si può parlare è che LDAP è un protocollo applicativo utilizzato per verificare i dati sul server. SSO, d'altra parte, utilizza l'autenticazione dell'utente, consentendo l'accesso dell'utente a più sistemi.

Active Directory vs LDAP

AD e LDAP possono collaborare per migliorare la sicurezza delle aziende nel loro complesso, pur avendo filosofie, funzionalità e standard diversi.

Innanzitutto, LDAP è un protocollo applicativo aperto che opera al di fuori dell'ambiente Windows ed è principalmente orientato verso ambienti Unix e Linux. D'altra parte, AD è la soluzione proprietaria di Microsoft per accedere e organizzare le directory.

In secondo luogo, LDAP è un protocollo fondamentale compatibile con i fornitori di servizi di directory come Active Directory, Red Hat Directory Servers, Open LDAP e IBM Security Directory Server. Gli utenti possono utilizzarlo per cercare e modificare elementi nelle directory. D'altra parte, AD è principalmente un'implementazione del servizio di directory con funzionalità come gestione di gruppi e utenti, amministrazione delle policy e autenticazione.

In terzo luogo, poiché LDAP è una soluzione open source, si differenzia concettualmente da SSO. Tuttavia, AD supporta domini e SSO. Ad esempio, se il sistema operativo di rete (NOS) contiene numerosi domini AD, è possibile configurare SSO sui client per funzionare tra i domini.

Infine, Active Directory è una delle soluzioni che può fornire servizi che utilizzano LDAP. D'altra parte, LDAP è un protocollo ed è più ampiamente utilizzato di Active Directory. Probabilmente utilizzerai LDAP, sia che tu utilizzi Active Directory, OpenLDAP o qualsiasi altro servizio di directory fornito da altre aziende.

Active Directory Utilizza LDAP?

Sebbene LDAP e AD non siano equivalenti, possono integrarsi a vicenda a vantaggio della tua azienda o organizzazione. AD è un servizio di directory per Microsoft che rende accessibili informazioni chiave sulle persone su base limitata all'interno di una determinata organizzazione. Nel frattempo, LDAP è un protocollo, non utilizzato solo da Microsoft, che consente agli utenti di interrogare un AD e autenticare l'accesso.

Semplicemente, LDAP è un modo per comunicare con Active Directory. È un protocollo che molti servizi di directory possono comprendere, quindi è un protocollo di servizi di directory. Mentre Active Directory è un server di directory che utilizza il protocollo LDAP.

In quest'era moderna, dove la sicurezza digitale non è mai abbastanza completa, è impossibile enfatizzare l'importanza di comprendere questi concetti da parte degli esperti IT e applicarli in modi adatti alla loro attività.

Protezione Affidabile per il Tuo Ambiente AD

Negli ultimi 12 anni, la nostra azienda si è impegnata a risolvere complessi problemi per clienti aziendali con una semplice missione: “Costruiamo soluzioni affidabili e convenienti per la gestione dell'identità e degli accessi”. Da allora, abbiamo ricevuto recensioni positive da Centrify, CyberArch, Cyphort, ISACA, Arzinger, Saife, ecc.

Hideez Authentication Service consolida tutti i metodi di autenticazione esistenti - Password, Password monouso, Autenticazione a due fattori (FIDO U2F), Autenticazione senza password (FIDO2) e Single Sign-On (SSO) in un'unica soluzione che si integra facilmente con l'ambiente aziendale grazie alle capacità di integrazione del Hideez Enterprise Server con LDAP e SAML. Il tuo team IT può risparmiare tempo, costi e avere la certezza che tutti gli utenti siano autenticati in modo sicuro nella rete e abbiano accesso solo a ciò che è consentito.

Per maggiori informazioni, programma una demo personalizzata e scopri come Hideez può aiutare a proteggere il tuo ambiente Active Directory / Azure Active Directory.