Чому контроль доступу важливий – приклади та рішення для контролю доступу

Зміст

Якщо ви власник бізнесу або керуєте організацією, незалежно від її масштабу, впровадження надійної зовнішньої системи безпеки є обов’язковим. З часом кількість онлайн-загроз зростає, і це стосується не лише зовнішніх загроз. Внутрішня проблема безпеки може мати такі ж руйнівні наслідки для вашої організації.

Крім того, оскільки віддалена робота стає все більш поширеною в сучасному корпоративному середовищі, цінні дані, які обмінюються в хмарі, знаходяться під більшим ризиком, ніж раніше. Спільний доступ до документів, файлів і ресурсів з десятками або сотнями співробітників означає, що одна помилка або порушення може призвести до ланцюжка загроз безпеці. На щастя, усього цього можна уникнути, запровадивши контроль доступу.

Отже, що таке система контролю доступу і чим вона може допомогти? На цій сторінці ми обговоримо, як працює контроль доступу, його найважливіші переваги та деякі корисні приклади. Зрештою, ми також допоможемо вам захистити вашу організацію за допомогою безкомпромісного рішення для контролю доступу.

Що таке контроль доступу на основі ролей? - Пояснення RBAC

Простими словами, контроль доступу на основі ролей (RBAC) — це механізм, який обмежує доступ до мережі для користувачів залежно від їх рівня в організації. Це один із найефективніших і передових методів рішень доступу. Цей доступ можна дозволити на основі різних параметрів. Найчастіше це повноваження та відповідальність.

RBAC є одним із найкращих рішень для доступу, оскільки воно обмежує ризик компрометації цінних даних для працівників нижчого рівня. Якщо працівник не має жодних обов’язків щодо конкретного завдання, він не матиме доступу до даних. Це робить систему RBAC чудовою для організацій, які регулярно співпрацюють із підрядниками, фрілансерами та іншими сторонніми компаніями.

Як працює RBAC?

RBAC може здатися складним налаштуванням, але правда полягає в тому, що процес можна розділити лише на кілька важливих аспектів. Ось три невід’ємні компоненти кожного рішення RBAC:

- Ідентифікація користувачів, які мають доступ до захищених даних

- Перевірка того, що користувач має дозвіл на доступ до даних

- Автентифікація та заборона/надання користувачеві доступу до даних.

Чому контроль доступу важливий

Відповідь на запитання «що означає RBAC» і розуміння того, як він працює, — це лише перша частина філософії привілейованого доступу. Можливо, найважливішою частиною є знання того, чому контроль доступу такий важливий і цінний для кожної організації.

Коротше кажучи, контроль доступу важливий, оскільки він забезпечує проактивний підхід до кібербезпеки замість реактивного. Іншими словами, ІТ-команда організації може налаштувати ефективну систему, яка передбачає загрози та захищає від небажаних вторгнень. Це ефективніше та рентабельніше, ніж боротися із загрозами, щойно вони з’являться.

З огляду на те, що з кожним роком кількість порушень безпеки лише зростає, контроль доступу є важливішим, ніж будь-коли. Кібератаки коштують компаніям у всьому світі мільярди доларів, і контроль доступу є важливим інструментом, який може боротися з цією сумною тенденцією.

Ця система надає довгий список переваг. Найбільш очевидним є те, що організація може легко захищати та контролювати дані та ресурси. Цей рівень моніторингу та контролю дозволяє ІТ-команді організації швидко й точно змінювати дозволи доступу для кожного користувача та швидко блокувати певних користувачів, коли це необхідно.

Крім того, ІТ-команда має повний контроль над усім, що відбувається, оскільки вона завжди може знати, хто має доступ до даних, а також коли та звідки вони отримують до них доступ. Це важливо для будь-якого бізнесу, оскільки більшість організацій навіть не мають достатньої видимості, щоб знати, хто може переглядати документи.

Відповідно до цього, організація може ефективно працювати як з прив'язкою до комп'ютерів, так і без неї, налаштовуючи дозволи на доступ до мережі. Процес економії часу позбавляє від необхідності вводити паролі та виконувати інші адміністративні завдання. Натомість ІТ-команда має більше часу, щоб зосередитися на більш важливих справах, наприклад на активному покращенні безпеки вашої організації.

Усе це також означає, що організація зможе з більшою легкістю відповідати нормативним вимогам. Це особливо важливо для таких галузей, як охорона здоров’я, фінанси та технології, які зазвичай керують великою кількістю даних користувачів. Крім того, високий рівень безпеки також діє як чудовий стримуючий фактор для кібер-зловмисників, які можуть захотіти викрасти цінні дані вашої організації.

Як запровадити рольовий доступ?

Впровадження рольової системи контролю доступу не повинно бути надто складним. Тим не менш, його потрібно ретельно продумати та правильно виконати, щоб уникнути будь-яких ускладнень чи помилок. Ось кілька порад щодо ефективного впровадження та підтримки рішення RBAC:

- Визначте свої потреби . Перший крок полягає в тому, щоб визначити, які працівники матимуть який доступ, як це вплине на ваш бізнес і чи матиме він вплив на нормативні вимоги. Це включає написання корпоративних політик, що чітко визначають принципи нової системи.

- Представте діапазон - Якщо ви впроваджуєте RBAC і не маєте великого бюджету, вам не потрібно робити це у всій компанії відразу. Розгляньте можливість захисту даних і програм, які є найбільш конфіденційними, і з часом збільште обсяг.

- Поетапне впровадження - Швидке розгортання комплексної системи RBAC може негативно вплинути на продуктивність вашої організації. Натомість робіть це поетапно та шукайте відгуки співробітників, щоб уникнути збоїв у вашій компанії.

- Вносьте зміни та адаптуйте. Єдиний спосіб залишатися на випередженні та підтримувати максимальну безпеку — це налаштовувати та постійно оновлювати свою систему RBAC. Регулярно оцінюйте свій статус безпеки та ролі контролю доступу, щоб зберегти вашу систему якомога безпечнішою.

Приклади керування доступом на основі ролей

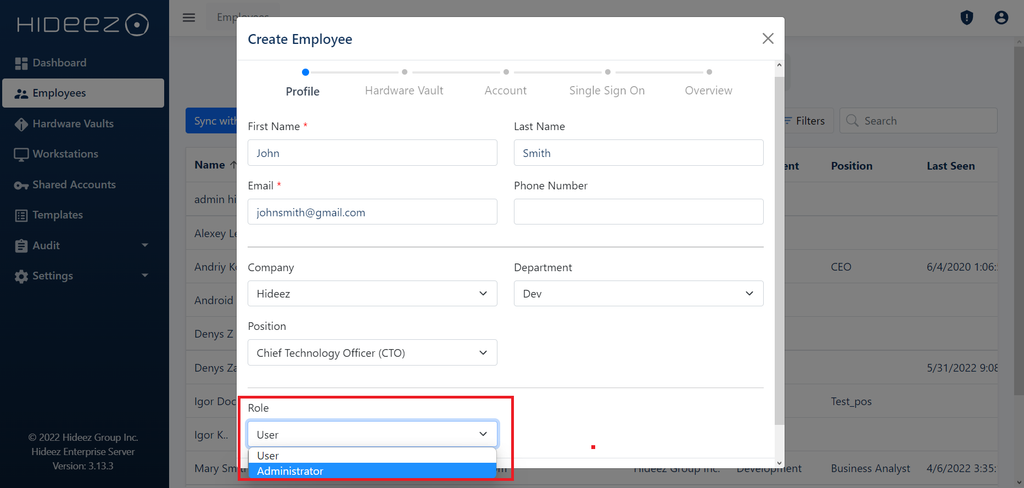

Щоб трохи розширити попередній пункт та краще зрозуміти його, давайте розглянемо кілька прикладів керування доступом на основі ролей. Почнемо з того, що RBAC для Active Directory дозволяє ІТ-команді вашої організації контролювати, хто з працівників має доступ до даних. Команда може визначити, чи має користувач стандартний доступ і може лише взаємодіяти з даними, чи має доступ адміністратора, щоб він міг змінювати дані чи додавати нові файли.

Якщо у вас є компанія з кількома десятками працівників або більше, ви можете розділити дозволи на контроль доступу за групами. Таким чином ви можете швидко додавати нових користувачів або видаляти колишніх співробітників із групи. Більше того, це чудовий спосіб додати тимчасових користувачів до завдання, не порушуючи робочий процес.

Наприклад, якщо ви керуєте компанією, яка виробляє програмне забезпечення, ви можете розділити свою систему RBAC на групи, до яких входять інженери програмного забезпечення, фінансова група, маркетингова група, відділ кадрів тощо. Потім ви можете ще більше звузити це, встановивши рівень управління та рівень співробітників у кожній групі.

Завдяки чітко визначеним групам, кожна з яких має доступ лише до даних, які стосуються її сторони бізнесу, ви мінімізуєте кількість даних, які можуть бути скомпрометовані у разі порушення безпеки. Дотримуючись наведеного вище прикладу, якщо будь-яка з наведених вище груп страждає від зовнішньої чи внутрішньої проблеми, інші групи будуть у безпеці від будь-яких проблем

Рішення контролю доступу від Hideez

Підсумовуючи все, чим ми поділилися з вами вище, ми спочатку хочемо підкреслити важливість впровадження контролю доступу як частини вашої системи ІТ-безпеки. Це цінний інструмент, який додає надійний рівень безпеки та мінімізує ризик злому вашої організації.

Зважаючи на це, у Hideez ми розробили розширену службу автентифікації, яка дозволяє точно контролювати привілеї користувачів за допомогою системи RBAC. За допомогою Hideez ви можете надавати користувачам персональний, спільний або обмежений доступ до певних ІТ-активів, таких як веб-сервіси або локальні файли, захищені паролем.

Крім того, наша система автентифікації дозволяє ефективно керувати ролями та дозволами для працівників із різних відділів. Все це стає можливим завдяки серверу Hideez, який служить централізованим віртуальним шлюзом контролю доступу.

Завдяки підтримці безпарольного стандарту FIDO2 ви можете ще більше посилити безпеку своєї організації. Ви можете зробити це, видавши ключі апаратної підтримки своїм співробітникам або скориставшись оптимізованим мобільним додатком Hideez.

Замість використання традиційних паролів та кодів доступу, ваші співробітники можуть блокувати або розблоковувати свої комп’ютери Windows на основі близькості та входити у веб-служби, не вводячи логіни та паролі. Ця повністю безпарольна система забезпечує зручне масштабування та однаково добре працює як для малих підприємств, так і для великих корпорацій.

Якщо ви хочете дізнатися більше про Сервіс автентифікації Hideez, без вагань зв’яжіться з нами. Ви також можете запланувати безкоштовну демонстрацію, щоб побачити, як наші передові рішення можуть спростити та покращити кібербезпеку вашої організації.

Денис Залізняк – технічний директор Hideez, який спеціалізується на рішеннях для безпарольної автентифікації, кібербезпеки та керування ідентифікацією та доступом (IAM). Маючи великий досвід у розробці програмного забезпечення та архітектурі безпеки, Денис відіграє ключову роль у розробці та впровадженні технологій автентифікації на основі FIDO2, систем керування безпечним доступом і рішень безпеки корпоративного рівня.