Chiave Hideez per CyberArk | Integrazione dell'autenticazione

Le credenziali rubate vengono utilizzate per commettere frodi su larga scala attraverso attacchi di Account Takeover (ATO) o credential stuffing. Questo rappresenta un enorme problema per le aziende i cui dipendenti operano online. Le violazioni dei dati possono compromettere documenti interni, dati sensibili dei clienti e finanze aziendali.

Panoramica della soluzione

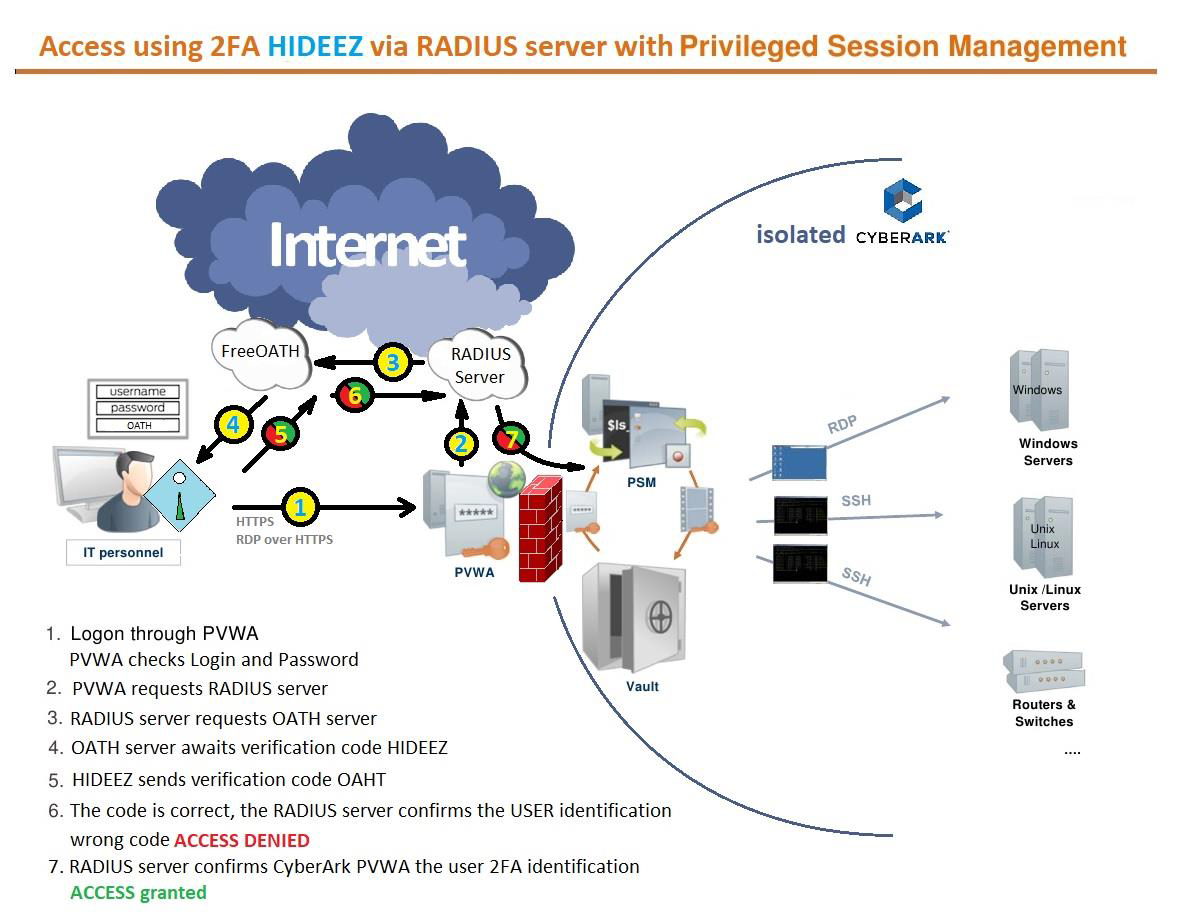

L'utente si autentica utilizzando l'accesso web HTTPS al sistema PVWA (il sistema di autorizzazione CyberArk è configurato come client del server RADIUS). L'utente inserisce le credenziali di base (Login e Password) utilizzando Hideez Key come dispositivo hardware affidabile per l'archiviazione delle password. Il sistema CyberArk, dopo aver verificato e confermato l'account utente, effettua una richiesta al server RADIUS remoto, configurato con un sistema di generazione di password monouso, richiedendo all'utente di confermare il codice OTP. L'utente, utilizzando Hideez Key, inserisce il codice di conferma. In caso di verifica errata del codice, l'accesso viene negato. Se la verifica ha esito positivo, il server RADIUS conferma l'autenticità dell'utente al sistema CyberArk PVWA. PVWA consente l'accesso all'utente in base ai diritti concessi dal sistema CyberArk.

Perché scegliere Hideez?

- Protegge dal furto di identità digitale, phishing, credential stuffing e Account Takeover

- Unico gestore di password per accesso digitale e fisico

- Supera le vulnerabilità di altri operatori del settore

- Aumenta la produttività dei dipendenti

- Compatibile con l'infrastruttura esistente

- Riduce al minimo il rischio di errore umano

Segmentazione

Tipo: Comprende una password principale, infrastruttura a chiave pubblica e altro.

Modello: Comprende smart card con PIN, smart card con tecnologia biometrica, tecnologia biometrica con PIN, tecnologia biometrica a due fattori, password monouso con PIN e altro.

Tecnologia: Comprende controllo accessi fisici e logici, autenticatori SafeNet OTP, autenticatori out-of-band, suite Mobile PKI Office, autenticatori PKI e altro.

Utenti finali: Include banche e finanza, elettronica di consumo, sanità, governo, viaggi e immigrazione, militare e difesa, sicurezza commerciale e altro.

Regioni: Include Nord America, Europa, Asia Pacifico e Resto del Mondo.

Come funziona?

Tecnologia Hideez Key

• Autenticazione

• Sicurezza

• Auditabilità e responsabilità

• Facilità d'uso: efficienza e produttività

• Gestibilità

Cos'è Hideez Password Manager?

• Protegge contro il furto di identità digitale e phishing

• Credential stuffing e Account Takeover

• Una chiave per molti servizi

• Aumenta la produttività dei dipendenti

• Riduce i costi operativi

• Compatibile con l'infrastruttura esistente

• Riduce le perdite annuali

• Minimizza il rischio di errore umano

• Continuità aziendale

Diagramma del prodotto e descrizione dell'integrazione

Questa soluzione ci distingue da altre, principalmente per la possibilità di memorizzare in hardware password utente complesse e difficili da selezionare. In secondo luogo, non è necessario disporre di un telefono o di altri mezzi di comunicazione per confermare l'identità dell'utente in ambienti con elevati requisiti di sicurezza.

Installazione e configurazione dell'integrazione

Per implementare lo schema di interazione Hideez Key e CyberArk utilizzando il protocollo di sicurezza RADIUS, è consigliato l'uso di un server di autenticazione RADIUS (ad esempio, FreeRADIUS) installato su Ubuntu Server 18.04. È necessario configurare un canale sicuro utilizzando la guida "The Credential Provider and ASCP Implementation Guide", "Privileged Access Security Installation Guide" e "Privileged Access Security Implementation Guide".

In aggiunta, per il fattore di autenticazione utente, si possono utilizzare sistemi come multiOTP o Google Authenticator. Hideez Key agisce come gestore wireless di password hardware e come dispositivo di accesso al posto di lavoro dell'utente.

Le istruzioni per la configurazione e l'uso di Hideez Key (Hideez Safe) sono disponibili nella pagina del prodotto o nell'archivio dei documenti.

Yaroslava guida le strategie di marketing di Hideez per l'autenticazione senza password e le soluzioni di sicurezza aziendale. Con una vasta esperienza nel marketing B2B, guida la missione di Hideez per aiutare le organizzazioni a passare all'autenticazione senza password e resistente al phishing.