Selbst wenn Sie nicht besonders an Cybersicherheit interessiert sind und nicht besonders technikaffin sind, haben Sie wahrscheinlich schon einmal den Begriff Phishing gehört. Aber wissen Sie, wie es funktioniert und was die häufigsten Formen von Phishing sind?

Es wird geschätzt, dass täglich etwa 15 Milliarden Spam-E-Mails verschickt werden. Noch besorgniserregender ist, dass im Durchschnitt jede 99. E-Mail ein Phishing-Angriff ist, was bedeutet, dass die Gesamtangriffsraten etwas über 1 % liegen.

Und um das Ganze noch zu verschärfen, treten etwa 90 % aller Sicherheitsverletzungen aufgrund von Phishing auf. All diese Zahlen zeigen, wie wichtig es ist, zu wissen, wie Phishing funktioniert und welche besten Schutzpraktiken dagegen existieren.

Auf dieser detaillierten Seite werden wir verschiedene Formen von Phishing durchgehen, die Unterschiede zwischen ihnen erläutern und Ihnen Beispiele von Phishing-E-Mails zeigen, um Ihnen zu helfen, alles zu verstehen, was Sie über diese Bedrohung der Cybersicherheit wissen müssen.

Was bedeutet Phished?

Der erste Schritt zum Schutz vor Phishing besteht darin, zu verstehen, was es ist und wie es funktioniert. Also, was bedeutet phished und wie wird man phished? Einfach ausgedrückt ist Phishing eine Form des Social-Engineering-Angriffs, die Angreifer einsetzen, um Ihre persönlichen Daten zu stehlen.

Im Wesentlichen ist Phishing eine sehr einfache Form des Angriffs. Es dreht sich darum, das Opfer zu täuschen, indem man eine vertrauenswürdige Quelle imitiert. Im Vertrauen auf den Absender infiziert das Opfer unwissentlich sein Gerät mit Malware, friert sein System ein oder teilt sensible Informationen, die es Fremden nicht offenbaren würde.

Je nach Schwere des Phishing-Angriffs können für das Opfer sehr ernste Konsequenzen entstehen. Das Ziel könnte Identitätsdiebstahl erleiden oder all sein Geld verlieren. Was die Ziele angeht, so kann jeder Opfer eines solchen Angriffs werden. Darüber hinaus betrifft Phishing nicht nur Einzelpersonen. Es ist auch im Geschäftsleben weit verbreitet.

Was ist E-Mail-Phishing?

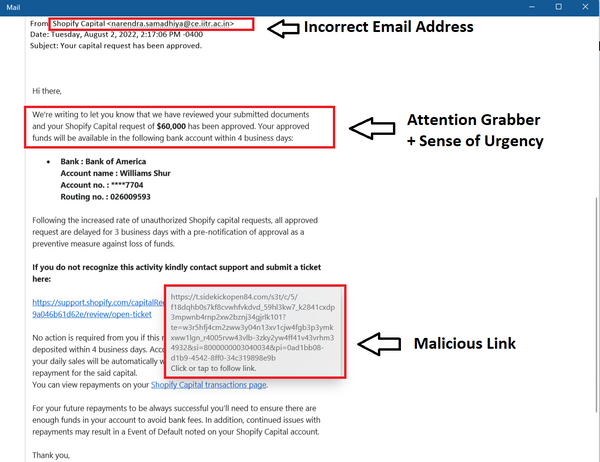

Die meisten Phishing-Angriffe werden per E-Mail durchgeführt, daher ist es wichtig, diese Methode hervorzuheben, um Ihnen zu helfen, sie zu erkennen. Der Prozess ist ziemlich einfach. E-Mail-Phishing-Techniken beinhalten, dass Angreifer gefälschte Domains registrieren und gefälschte Anmeldedaten erstellen, die denen legitimer Quellen ähneln.

Beispielsweise könnten Sie eine E-Mail erhalten, die den Support-Mitarbeiter Ihrer Bank oder einen Vertreter imitiert, der Sie auffordert, Ihr Passwort zu ändern, auf einen Link zu klicken, um einige Informationen auszufüllen, oder einfach einige Anhänge herunterzuladen, die die neuesten Updates enthalten.

Viele ahnungslose Menschen gehen davon aus, dass es sicher ist, mit der E-Mail zu interagieren, nur weil sie scheinbar von einer erkennbaren Adresse stammt. Um jedoch zu vermeiden, dass Sie durch einen E-Mail-Link oder Anhang gephisht werden, sollten Sie immer die E-Mail-Adresse des Absenders doppelt überprüfen und sicherstellen, dass die E-Mail echt ist.

Beispiel eines Phishing-Angriffs

Während dieses Phishing-Beispiel das häufigste ist, das Online-Nutzer betrifft, gibt es viele andere Arten von Phishing, die Sie kennen sollten. Um Ihnen zu helfen, andere verbreitete Arten von Phishing zu erkennen, lassen Sie uns diese kurz hervorheben:

- Smishing - diese Form des Phishings ersetzt die E-Mail-Kommunikation durch SMS. Es beinhaltet, dass die Cyberangreifer dem Opfer eine ähnlich gestaltete Nachricht mit einem Link oder Anhang senden und es auffordern, auf den Inhalt der SMS zu klicken.

- Vishing - wie die vorherige Form des Phishings beinhaltet diese das Telefon des Opfers, aber diesmal durch eine Sprachnachricht. Die Angreifer hinterlassen Sprachnachrichten, um das Opfer dazu zu bringen, wertvolle persönliche oder finanzielle Informationen preiszugeben.

- Angler Phishing - Angler-Phishing ist in der heutigen Ära der sozialen Medien zunehmend verbreitet. Angreifer tarnen sich als Unternehmensvertreter oder Kundendienstmitarbeiter, um persönliche Informationen, Kontozugangsdaten oder andere Daten von anderen Social-Media-Nutzern zu erhalten

Was ist Spear-Phishing?

Spear-Phishing ist eine ausgefeiltere Art des Phishings. Im Gegensatz zu gewöhnlichem Phishing, das normalerweise ein breiteres Netz auswirft, in der Hoffnung, ein Opfer zu fangen, ist Spear-Phishing viel gezielter. Im Kontext von Spear-Phishing vs. Phishing konzentriert sich letzteres mehr auf die Quantität. Während Phishing-Angriffe oft Tausende von Empfängern ansprechen, kommen Spear-Phishing-Angriffe diesem Zahl bei weitem nicht nahe.

Stattdessen zielen Spear-Phishing-Angriffe auf Sie als Individuum ab. Bevor sie Ihnen eine Spear-Phishing-E-Mail senden, betreiben die Angreifer Social Engineering und versuchen, so viele Informationen wie möglich über Sie zu sammeln, um es so erscheinen zu lassen, als würden sie Sie kennen.

Mit diesem Wissen haben Spear-Phishing-Angriffe meist ein sehr spezifisches Ziel. Am häufigsten präsentieren sie sich als jemand aus Ihrem geschäftlichen oder persönlichen Umfeld und bitten Sie, ihnen Geld zu senden, und leiten Ihnen scheinbar echte Überweisungsanweisungen weiter.

Whaling vs. Spear-Phishing vs. Phishing

Neben Spear-Phishing gibt es eine noch gezieltere Art des Angriffs, das sogenannte Whaling. Diese Form des Phishings zielt nur auf CEOs und hochrangige Mitarbeiter in der Unternehmenswelt ab. Whaling-Angriffe erfordern oft, dass die Angreifer umfangreiche Recherchen und Vorbereitungen durchführen, um die Phishing-E-Mail so zu gestalten, dass sie die beste Erfolgschance hat.

Kurz gesagt, Whaling-Angriffe funktionieren identisch wie gewöhnliche Phishing-Angriffe, nur mit einem spezifischeren Vorwand. Beispielsweise imitieren Cyberangreifer den Chef oder Kollegen eines Mitarbeiters und bitten in der Regel um einen Gefallen oder bieten ihnen eine Art von Gelegenheit, die sie dazu verleiten soll, mit der bösartigen E-Mail zu interagieren.

Beispiel eines Phishing-Angriffs

Beispiele für Phishing-Angriffe

Da Phishing die häufigste Sicherheitsbedrohung in der Online-Welt ist, gibt es unzählige Beispiele für Phishing-Angriffe. So sehr, dass sogar einige der größten Unternehmen der Welt nicht vor solchen Bedrohungen gefeit sind. In diesem Sinne möchten wir zwei bekannte Phishing-Angriffe teilen, die in den letzten Jahren aufgetreten sind.

Erst dieses Jahr gab es einen Angriff auf Microsoft 365-Konten, der auf AITM (Adversary-in-the-Middle)-Taktiken basierte. Der Angriff war so gut gezielt, dass er sogar bei Nutzern funktionierte, deren E-Mail-Konten mit MFA gesichert waren.

Beispiel eines Phishing-Angriffs

Aber dies war bei weitem nicht der einzige erfolgreiche große Phishing-Angriff im Jahr 2022. Das renommierte US-Unternehmen Cloudflare erlebte ebenfalls einen Phishing-Angriff, bei dem seine Mitarbeiter dazu verleitet wurden, ihre Arbeitsanmeldedaten auf einer Phishing-Website einzugeben. In weniger als einer Minute erhielten mindestens 76 Cloudflare-Mitarbeiter eine Phishing-SMS, wobei viele von ihnen auf den Trick hereinfielen.

Beispiel eines Phishing-Angriffs

Wie man einen Phishing-Angriff stoppt

Einen Phishing-Angriff zu stoppen ist herausfordernd, da die meisten Menschen erst bemerken, was passiert, wenn es schon zu spät ist. Aber es gibt einige Präventionsmethoden, die Sie verwenden können, um sicherzustellen, dass Sie nicht Opfer eines Phishing-Angriffs werden. Hier sind vier beste Tipps, wie man einen Phishing-Angriff verhindert:

- Immer vor dem Klicken verifizieren - dieser einfache Tipp ist sehr effektiv, um Ihnen zu helfen, Phishing-Betrügereien zu vermeiden. Denken Sie immer nach, bevor Sie auf einen Link oder Anhang klicken, und vermeiden Sie das Klicken auf etwas, bei dem Sie sich nicht 100 % sicher sind.

- Halten Sie Ihre Informationen privat - geben Sie Ihre privaten Informationen nur preis, wenn es unbedingt notwendig ist. Auch wenn Sie sich einloggen oder etwas online kaufen möchten, tun Sie dies nicht über E-Mail- oder SMS-Links. Gehen Sie direkt zur Quellseite.

- Halten Sie alles auf dem neuesten Stand - gängige Browser und Antivirenprogramme bringen regelmäßig Patches heraus, um neue Sicherheitsrisiken zu adressieren. Verzögern Sie also keine Updates, wenn Sie dazu aufgefordert werden.

- Verwenden Sie einen Sicherheitsschlüssel - Sicherheitsschlüssel, die den FIDO U2F/FIDO2-Standards entsprechen, sind vielleicht der beste Weg, sich vor Phishing zu schützen. Sie erkennen automatisch die echte Domain und eliminieren die Notwendigkeit, Passwörter manuell einzugeben.

Schützen Sie sich ohne Verzögerung vor Phishing

Im Jahr 2017 führte Google eine neue Anforderung ein, die Phishing-Angriffe auf seine Mitarbeiter vollständig neutralisierte. Mit rund 140.000 Mitarbeitern hat Google seit 2017 keine Phishing-Angriffe mehr erlebt. Dies mag wie ein logistisches Wunder erscheinen, wurde aber in Wirklichkeit mit einer einfachen Änderung realisiert.

2017 mussten alle Google-Mitarbeiter aufhören, Passwörter zum Einloggen zu verwenden. Auch die Verwendung von Einmalcodes wurde verboten. Stattdessen musste jeder Google-Mitarbeiter anfangen, physische Sicherheitsschlüssel zu verwenden, um auf seine Konten zuzugreifen.

Ein Google-Sprecher sagte, dass Sicherheitsschlüssel nun die Grundlage für alle Kontoanmeldungen bei Google bilden.“ Wir haben seit der Implementierung von Sicherheitsschlüsseln bei Google keine gemeldeten oder bestätigten Kontoübernahmen mehr gehabt,” sagte der Sprecher. “Benutzer könnten aus vielen verschiedenen Gründen aufgefordert werden, sich mit ihrem Sicherheitsschlüssel zu authentifizieren. Dies hängt von der Sensibilität der App und dem Risiko des Benutzers zu diesem Zeitpunkt ab.”

Natürlich sind diese Vorteile und Sicherheitsfunktionen nicht nur großen Technologieunternehmen und Organisationen mit riesigen Budgets vorbehalten. Jeder kann Anti-Phishing-Software kostenlos oder zu minimalen Kosten erwerben und sich vor den Gefahren von Phishing-Angriffen schützen.

Bei Hideez haben wir einen kostengünstigen universellen Sicherheitsschlüssel entwickelt, der robust und zuverlässig genug ist, um gegen eine Vielzahl von Angriffen zu schützen. Unser Hideez Key 4 kann Sie vor Phishing-Angriffen, MITM-Angriffen, Spoofing und jeder anderen Art von passwortbezogenen Bedrohungen schützen.

Das Beste daran ist, dass es kein Vermögen kostet, sodass es eine zugängliche Lösung für kleine Unternehmen und Einzelnutzer ist. Für nur 49 $ erhalten Sie eine komplette Sicherheitslösung, die sowohl Hardware- als auch Softwarekomponenten kombiniert. Dazu gehört ein Hardware-Passwort-Manager mit Autofill-Funktion, ein starker Passwort-Generator, ein Sicherheitsschlüssel, der FIDO/U2F-Standards unterstützt, und ein RFID-Schlüsselanhänger.

Angesichts der vielen Cybersecurity-Bedrohungen, die es heute gibt, sollten Sie Ihre Sicherheit nicht dem Zufall überlassen. Kontaktieren Sie uns jetzt, um eine kostenlose Testversion für Unternehmen anzufordern!