Les identifiants volés sont utilisés pour commettre des fraudes à grande échelle via la prise de contrôle de compte (ATO) ou des attaques de remplissage d'identifiants. Cela pose un énorme problème pour les entreprises dont les employés sont en ligne. Les violations de données peuvent compromettre vos documents et processus internes, vos données clients sensibles et vos finances.

Aperçu de la solution

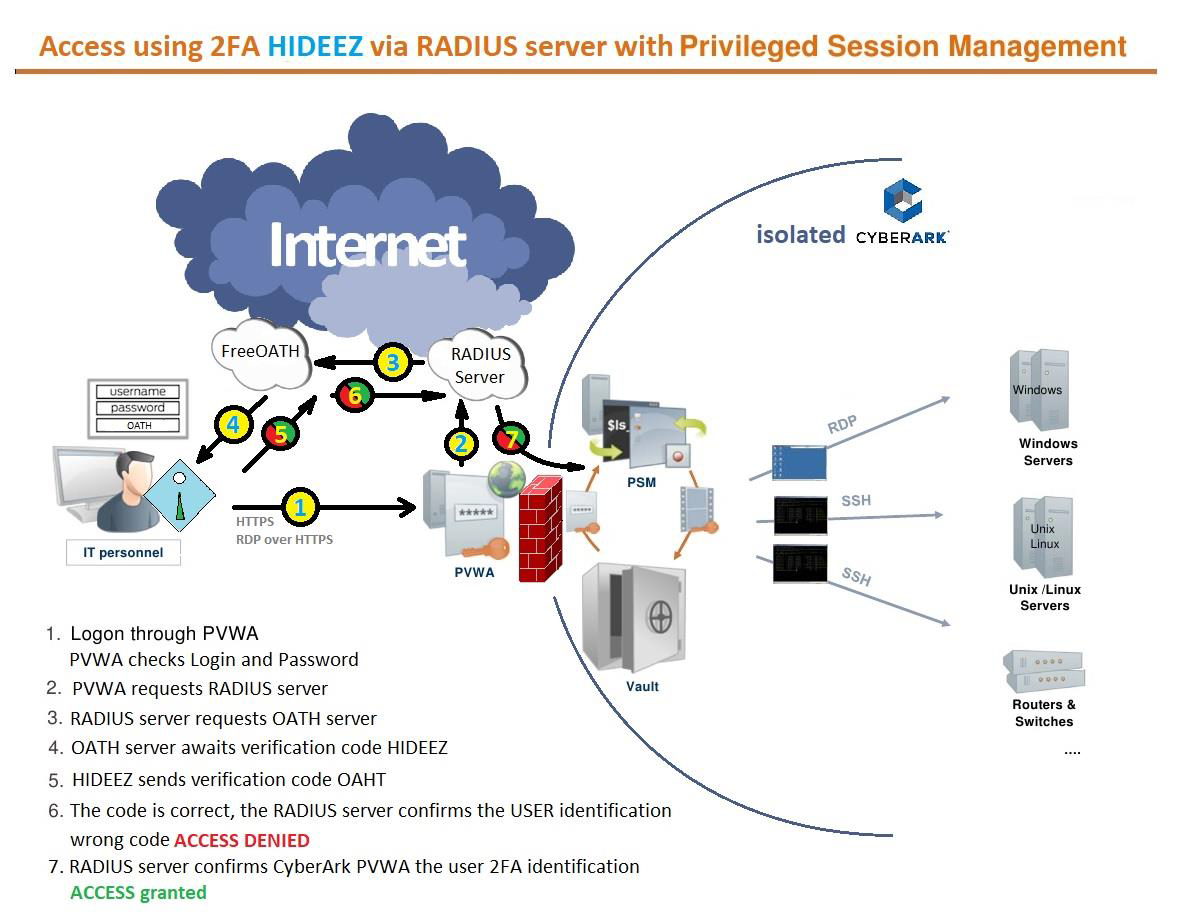

L'utilisateur s'authentifie en utilisant l'accès web HTTPS au système PVWA (le système d'autorisation CyberArk est configuré en tant que client du serveur RADIUS). L'utilisateur saisit les informations d'identification de base (identifiant et mot de passe) en utilisant la Hideez Key comme un stockage de mot de passe matériel fiable. Le système CyberArk, après avoir vérifié et confirmé les comptes utilisateur de base, envoie une demande au serveur RADIUS distant, qui est configuré en conjonction avec le système de génération de mot de passe à usage unique, et demande à l'utilisateur de confirmer le code de confirmation OTP. L'utilisateur utilise la Hideez Key pour saisir un code de confirmation. En cas de vérification incorrecte du code, l'accès est refusé à l'utilisateur. Après vérification réussie, le serveur RADIUS confirme l'authenticité de l'utilisateur au système PVWA de CyberArk. PVWA permet à l'utilisateur d'accéder en fonction des droits accordés par le système CyberArk.

Pourquoi Hideez ?

- Protège contre le vol d'identité numérique, le phishing, le remplissage d'identifiants et les prises de contrôle de compte

- Seul gestionnaire de mots de passe pour l'accès numérique et physique

- Surpasse les vulnérabilités des autres acteurs de l'industrie

- Productivité accrue des employés

- Compatible avec l'infrastructure existante

- Risque d'erreur humaine minimisé

Segmentation

Type: Comprend un mot de passe clé, une infrastructure à clé publique et autres.

Modèle: Comprend une carte à puce avec code PIN, une carte à puce avec technologie biométrique, une technologie biométrique avec code PIN, une technologie biométrique à deux facteurs, un mot de passe à usage unique avec code PIN et autres.

Technologie: Comprend un contrôle d'accès physique et logique, des authentificateurs SafeNet OTP, des authentificateurs hors bande, une suite Mobile PKI office, des authentificateurs PKI et autres.

Utilisateur final: Comprend les secteurs de la banque et de la finance, de l'électronique grand public, des soins de santé, du gouvernement, du voyage et de l'immigration, de la défense et militaire, de la sécurité commerciale et autres.

Régions: Comprend les régions géographiques - Amérique du Nord, Europe, Asie-Pacifique et reste du monde.

Comment ça marche ?

Technologie de la clé Hideez

• Authentification

• Sécurité

• Traçabilité et responsabilité

• Facilité d'utilisation : Efficacité et productivité

• Gestionabilité

Qu'est-ce que Hideez Password Manager ?

• Protège contre le vol d'identité numérique, le phishing,

• Le remplissage d'identifiants et la prise de contrôle de compte

• Une clé pour de nombreux services

• Productivité accrue des employés

• Coûts d'exploitation réduits

• Compatible avec l'infrastructure existante

• Perte annuelle diminuée

• Risque d'erreur humaine minimisé

• Continuité des activités commerciales

Diagramme du produit & Description de l'intégration du produit

Cette solution nous distingue des autres solutions, principalement grâce à la possibilité de stockage matériel de mots de passe utilisateur difficiles à générer, dans un format de mot difficile à choisir. Deuxièmement, il n'est pas nécessaire d'avoir un téléphone ou un autre moyen de communication pour confirmer l'identification de l'utilisateur dans les entreprises ayant des exigences de sécurité élevées.

Installation du produit & Configuration de l'intégration

Pour déployer le schéma d'interaction Hideez Key et CyberArk en utilisant le protocole de sécurité RADIUS, il est suggéré d'utiliser n'importe quel serveur d'authentification RADIUS (par exemple, FreeRADIUS) installé en utilisant Ubuntu Server 18.04, avec les paramètres d'un canal sécurisé en utilisant la méthode CyberArk, Le Guide d'implémentation du fournisseur de certificats et du système de contrôle d'accès protégé, le Guide d'installation de la sécurité des accès privilégiés et le Guide d'implémentation de la sécurité des accès privilégiés. Ainsi que des liaisons pour le facteur d'authentification de l'utilisateur, le système d'authentification multiOTP ou Google Authenticator. La Hideez Key agit comme un gestionnaire de mots de passe matériel sans fil, ainsi qu'un dispositif d'accès au lieu de travail de l'utilisateur. Des instructions pour configurer et utiliser la Hideez Key (Hideez Safe) sont disponibles sur la page du produit ou dans le référentiel de documents.