Що таке керування ідентифікацією? Enterprise Identity Management Solutions

Зміст

Управління ідентифікацією для посилення відповідності

Рішення для управління ідентифікацією підприємств від Hideez

Кібербезпека пройшла довгий шлях за останні два десятиліття. Настільки, що належні методи керування ідентифікацією стали основою для потужних систем кібербезпеки. Коротше кажучи, ви завжди повинні переконатися, що кожен є тим, за кого себе видає, коли запитує доступ. Не менш важливо, ви повинні бути впевнені, що вони мають доступ до того, що вони запитують.

Зважаючи на це, вибір конкретного підходу до керування ідентифікацією може бути складним, особливо коли йдеться про корпоративні рішення для керування ідентифікацією. Отже, щоб допомогти вам вибрати найбільш відповідну політику керування ідентифікацією, ми розглянемо все, що вам потрібно знати про цю обширну тему, в одному місці.

Що таке керування ідентифікацією?

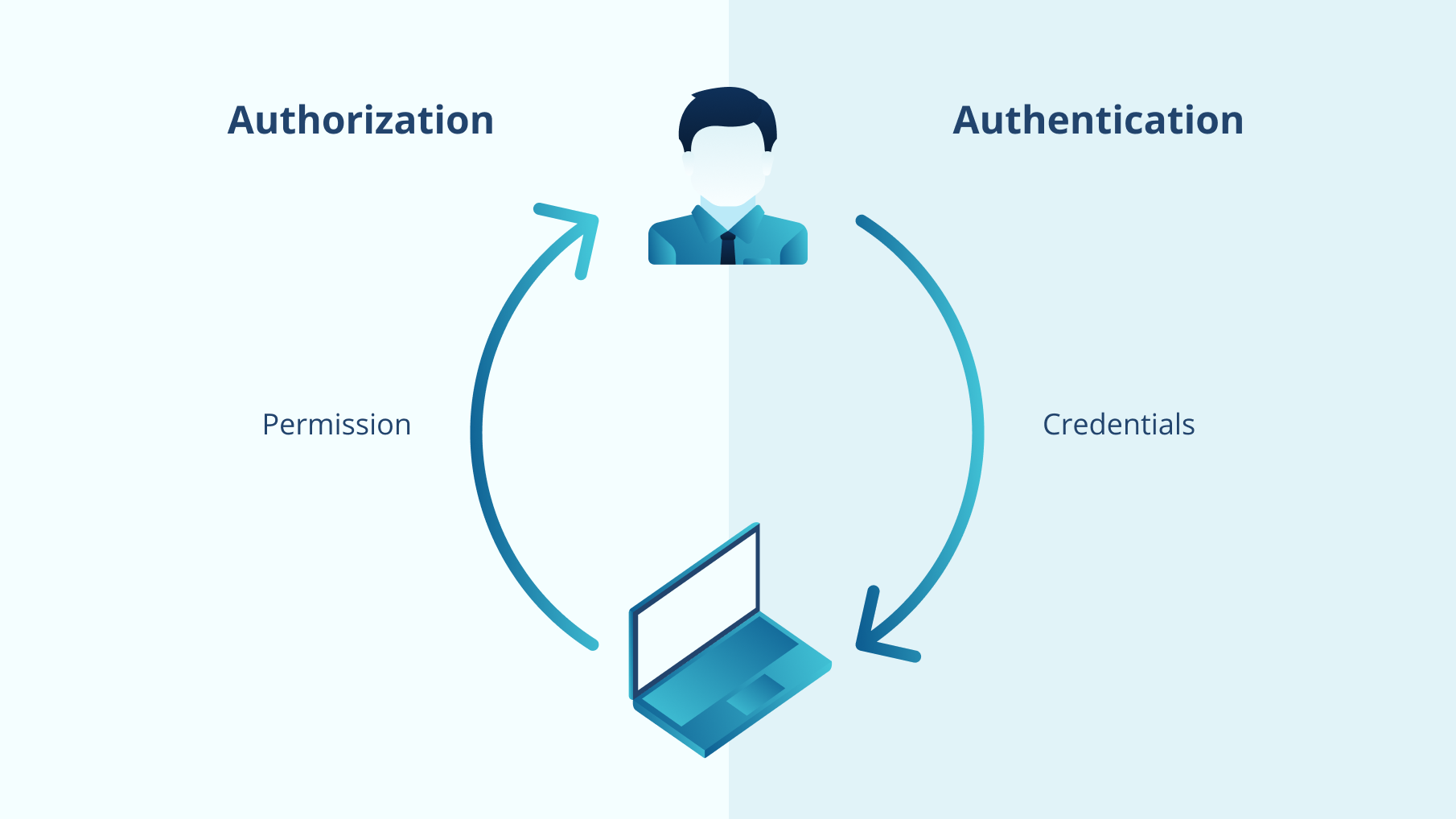

Керування ідентифікацією (IdM), також відоме як керування ідентифікацією та доступом (IAM), часто визначається як система, яка використовується ІТ-відділами для ініціювання, зберігання та керування ідентифікацією користувачів і дозволами доступу. IAM включає два важливі процеси: автентифікацію та авторизацію.

Простими словами, автентифікація визначає, хто ви є, зіставляючи ваш логін і пароль із вашим записом у базі даних. Авторизація перевіряє ваш доступ і дозволи. Таким чином, система керування ідентифікацією та доступом призначена для запобігання будь-якому несанкціонованому доступу та подання тривоги щоразу, коли неавторизований користувач або програма робить спробу доступу.

Крім того, важливо розрізняти керування ідентифікацією та керування доступом. Найпростіший спосіб зробити це — пам’ятати, що керування ідентифікацією — це керування різними атрибутами, пов’язаними з користувачем, групою користувачів або будь-якою іншою сутністю, якій потрібен доступ. З іншого боку, керування доступом — це оцінка цих атрибутів і прийняття на їх основі позитивного чи негативного рішення щодо доступу.

Методологія IAM гарантує, що користувачі мають доступ до необхідних їм активів, як-от систем, інфраструктури, програмного забезпечення, інформації, але активи недоступні для неавторизованих користувачів. Ключ до безпечного керування ідентифікацією та контролю доступу полягає в поєднанні надійних облікових даних, відповідних дозволів, указаних активів і правильного контексту. Політики та процедури керування ідентифікацією та доступом розроблені з головною ідеєю — запобігання розкриттю конфіденційних даних.

Концепції керування ідентифікацією та доступом

Рішення для керування ідентифікацією та доступом, як-от Hideez Authentication Service, зазвичай складаються з таких основних елементів:

- сховище ідентифікаційних даних із персональними даними, які використовуються системою для ідентифікації користувачів;

- доступ до інструментів керування життєвим циклом (використовуються для додавання, зміни, оновлення або видалення даних);

- система регулювання доступу, яка забезпечує дотримання політик безпеки та привілеїв доступу;

- система звітності та аудиту, яка відстежує діяльність у загальній системі.

Інструменти керування доступом до ідентифікаційних даних можуть включати програмне забезпечення для автоматичного надання, менеджери паролів, програми для застосування політики безпеки, програми для моніторингу, багатофакторну автентифікацію, єдиний вхід тощо.

З розвитком технологій і збільшенням кількості витоків даних, для захисту облікового запису потрібно більше, ніж надійний логін і пароль. Ось чому дедалі більше рішень IAM використовують у своїх системах біометричні дані, фізичні токени, машинне навчання та штучний інтелект.

Приклади використання керування ідентифікацією

Керування ідентифікацією користувача

Ідентифікаціями користувачів керує рішення IAM. IAM може інтегруватися з ролями керування ідентифікацією існуючих каталогів, синхронізуватися з ними або бути єдиним джерелом правди. У будь-якому випадку для створення, зміни та видалення користувачів використовується система керування ідентифікаторами.

Ініціалізація та деініціалізація користувача

ІТ-відділ відповідає за надання доступу користувачам.Їм потрібно ввести нових користувачів у систему та вказати, до яких програм, програмного забезпечення, сайтів, каталогів та інших ресурсів вони можуть отримати доступ

Важливо визначити, який рівень доступу (адміністратор, редактор, переглядач) кожен окремий користувач має до кожного з них. Щоб спростити процес, ІТ-відділ може використовувати контроль доступу на основі ролей (RBAC). Таким чином, коли користувачеві призначено одну або кілька ролей, він або вона автоматично отримує доступ, визначений цією роллю.

Скасування ініціалізації також є важливим компонентом IAM. Якщо це зробити вручну, це може призвести до затримки дій і ненавмисного розголошення. Сервер Hideez Enterprise автоматизує процес і негайно деактивує колишніх співробітників.

Автентифікація користувача

Системи IAM автентифікують користувача, коли він запитує доступ. Загальним стандартом є використання багатофакторної автентифікації для забезпечення надійнішого захисту та кращої системи керування ідентифікаторами в цілому.

Авторизація користувача

На основі ініціалізації користувача система IAM авторизує доступ користувача до запитуваного ресурсу, якщо облікові дані збігаються із записами в базі даних.

Звітування

Щоб допомогти компаніям дотримуватися нормативних актів, визначати ризики безпеки та вдосконалювати внутрішні процеси, IAM надає звіти та інформаційні панелі для моніторингу ситуації.

Єдиний вхід (SSO)

SSO є одним із найкращих прикладів сучасного та складного керування ідентифікацією. Лише найкращі системи IAM, такі як Hideez, включають SSO у свої рішення. SSO — це додатковий рівень безпеки, який значно пришвидшує доступ для кінцевого користувача, оскільки дозволяє користувачеві використовувати кілька ресурсів без додаткового входу.

Переваги керування ідентифікацією та доступом

Рішення для керування ідентифікацією підприємства забезпечують довгий список перевірених переваг. Впровадивши рішення для контролю доступу та керування ідентифікацією, компанія може отримати наступні переваги керування ідентифікацією:

- Надійніша безпека. Належне керування ідентифікацією дає компаніям більший контроль над доступом користувачів і зменшує ризик витоку даних. Системи IAM можуть надійно автентифікувати та авторизувати користувачів на основі їхніх облікових даних і рівнів доступу в їхніх профілях каталогу.

- Швидкий і легкий доступ - Доступ надається на основі єдиної інтерпретації існуючої політики. Це забезпечує легкий доступ незалежно від того, звідки ви намагаєтеся отримати доступ. Це кардинально змінює правила гри, оскільки виключає фізичне місцезнаходження користувача як будь-який фактор.

- Сильніші та оптимізовані внутрішні системи - IAM також посилює дотримання внутрішньої політики та зменшує фінансові, трудові та часові ресурси, необхідні для цього.

- Підвищення продуктивності. Автоматизовані системи IAM підвищують продуктивність співробітників, зменшуючи зусилля, час і гроші, необхідні для керування завданнями IAM вручну. Водночас ця оптимізована система керування корпоративним ідентифікаційним доступом заощаджує витрати на ІТ, оскільки внутрішні служби підтримки не будуть такими завантаженими, як раніше.

- Спрощені процеси звітності та аудиту - IAM допомагає компаніям у дотриманні державних постанов, оскільки вони включають необхідні заходи та надають звіти на вимогу для аудиту.

Керування ідентифікацією для більшої відповідності

У зв’язку з тим, що питання конфіденційності даних приділяється більшої уваги та уваги ЗМІ, уряд і регулюючі органи запровадили низку законів і нормативних актів для захисту даних клієнтів і бізнесу. Ось найважливіші з них, які зобов’язують компанії контролювати доступ до конфіденційної інформації користувачів:

- PCI DSS – Стандарт безпеки даних індустрії платіжних карток є загальновизнаним стандартом для компаній, що видають кредитні картки. У контексті управління ідентифікацією та керування доступом PCI DSS може допомогти підприємствам регулювати цей життєво важливий фінансовий сектор.

- PSD2 - PSD2 – це платіжна директива, яка вносить великі інновації у світ онлайн-банкінгу, насамперед у формі більш потужної та кращої автентифікації

- HIPAA – це важлива політика керування ідентифікацією, оскільки вона встановлює загальнонаціональні правила та стандарти обробки електронних транзакцій у сфері охорони здоров’я.

- GDPR - Загальний регламент захисту даних діє з 2018 року і наразі є одним із основних законодавчих актів, спрямованих на консолідацію захисту даних у всіх країнах-членах ЄС.

- CPRA - Каліфорнійський закон про конфіденційність споживачів є першим значним законом про конфіденційність у США, який зосереджується на контролі споживачів персональних даних.

- Сарбейнса-Окслі – стандарт безпеки керування ідентифікацією та доступом SOX застосовується до банківських, фінансових послуг і страхових галузей.

- Gramm-Leach-Bliley. Також відомий як GBLA, це федеральний закон, який зобов’язує всі фінансові установи зберігати конфіденційність непублічних даних клієнтів. Крім того, він вимагає від інституцій захисту цієї інформації від загроз.

Системи керування ідентифікацією можуть значно зменшити ризик порушення цих правил. Враховуючи вартість негативних результатів аудиту для бізнесу, відповідність має бути головним пріоритетом для кожного ІТ-відділу в компаніях, на які поширюються вищезгадані правила.

Рішення для керування ідентифікацією підприємства від Hideez

Вибір правильних продуктів для керування ідентифікацією може значно змінити як зручність використання, так і безпеку. У Hideez Group ми випустили нову версію нашого відомого корпоративного сервера. Він забезпечує безпарольний доступ із різними типами автентифікаторів FIDO. Основними компонентами служби автентифікації Hideez є:

- Hideez Enterprise Server – сервер FIDO/WebAuthn і постачальник ідентифікації SAML 2.0. Це дуже продуктивний сервер, який забезпечує безпарольну автентифікацію FIDO2 і FIDO U2F у корпоративних програмах і веб-сайтах.

- Клієнтське програмне забезпечення Hideez – спрощена програма, яка підтверджує авторизацію та підключення, а також активує гарячі клавіші для введення облікових даних.

- Hideez Authenticator – мобільна програма, яка забезпечує швидкий і безпечний доступ до корпоративних програм і веб-сервісів за допомогою мобільної ідентифікації. Співробітники можуть використовувати біометричну перевірку або сканувати унікальний QR-код, щоб увійти до своїх облікових записів;

- Ключі безпеки Hideez або інші апаратні/програмні засоби автентифікації – ви можете використовувати власні інструменти автентифікації залежно від ваших потреб. Ми рекомендуємо використовувати багатофункціональні ключі безпеки Hideez Key 3 або Hideez Key 4 для забезпечення максимальної зручності та безпеки для всіх кінцевих користувачів, але ви можете обійтися без них.

Рішення для керування корпоративною ідентифікацією Hideez забезпечує довгий перелік переваг. Це комплексне рішення, яке забезпечує простий контроль пароля без необхідності розкривати облікові дані. Він запобігає фішинговим атакам і мінімізує ризик людської помилки, натомість забезпечуючи кращу безперервність бізнесу без будь-яких збоїв.

Якщо ви шукаєте надійні корпоративні рішення IAM і хочете справді обійтися без пароля, отримайте доступ до демо-версії сервера Hideez абсолютно безкоштовно, негайно зв’язавшись з нами!

Олексій Леонов — експерт із федеративної ідентифікації, контролю доступу та сучасних стандартів автентифікації. Він спеціалізується на системі єдиного входу (SSO), постачальниках ідентифікаційної інформації та таких протоколах, як SAML і OIDC, допомагаючи компаніям покращити безпеку та оптимізувати процеси автентифікації.